HOGYAN FELELJÜNK MEG A KIBERTÖRVÉNYNEK ?

(Kiberbiztonság a gyakorlatban - ISO, NIS2, NIST és ami mögöttük van)

A nemzetközi kiberbiztonság és a magyar szabályozás összefüggései

Miért van erre szükség?

A magyar KKV-szektor jelentős része csak akkor fejleszt, ha erre jogszabály kötelezi – ez érthető, hiszen a mindennapi működés költségei elsőbbséget élveznek. Ugyanakkor ez azt is jelenti, hogy sok szervezet olyan informatika-biztonsági kockázatokat hordoz, amelyekről nincs is tudomása. Elavult szerverek, hiányzó mentések, szabályozatlan hozzáférések, dokumentálatlan folyamatok – ezek mind olyan sérülékenységek, amelyek egy incidens esetén súlyos üzleti károkat okozhatnak.

A kibertámadások száma és kifinomultsága is folyamatosan nő. Egy zsarolóvírus, egy adatszivárgás, de akár egy egyszerű hardverhiba napokra megbéníthatja a működést – a helyreállítás költsége pedig sokszorosa annak, amit a megelőzés igényelt volna.

A NIS2 irányelv és a magyar kiberbiztonsági törvény (2024. évi LXIX. törvény) egyik célja éppen az, hogy a minimális védelmi szintet megteremtse ott is, ahol eddig nem volt rá kapacitás vagy figyelem.

A szabályozás nem öncélú bürokratikus teher, hanem egy keretrendszer, amely segít strukturáltan gondolkodni a kockázatokról és a védekezésről.

Hogyan épül fel?

ISO 27001 – a keretrendszer

Az ISO/IEC 27001 az információbiztonság irányításának nemzetközi szabványa. Nem technikai előírásgyűjtemény, hanem működésirányítási rendszer: azt határozza meg, mit kell tenni a szervezet információinak védelme érdekében.

Alaplogikája egyszerű:

(a szervezet)

- Tudja, milyen információkat kezel

- Tudja, milyen kockázatok fenyegetik

- Válasszon megfelelő védelmi intézkedéseket (kontrollokat)

- Dokumentálja, bizonyítsa és folyamatosan fejlessze a rendszert

Az ISO 27001 vezetés-alapú szabvány: a vezetőség dönt, határoz, jóváhagy és dokumentál. A tanúsítás 3 évre szól, évente felügyeleti audittal, a 4. évben újratanúsítással.

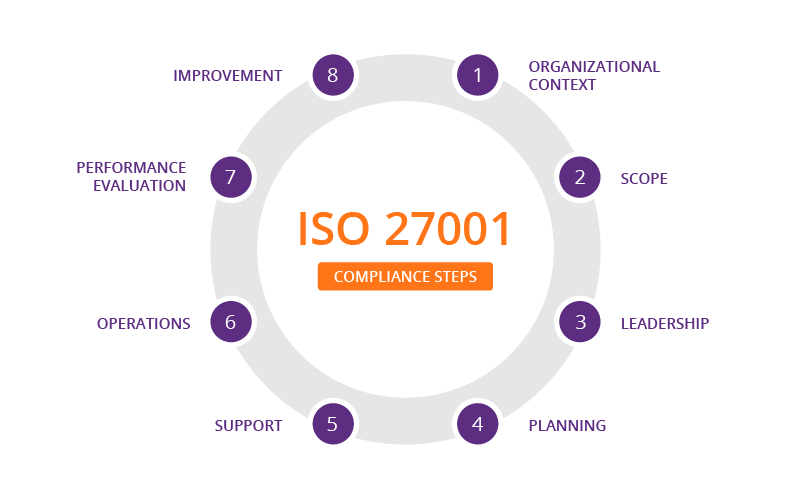

Fő elemei:

- Kontextus (szervezet környezete)

- Vezetői elkötelezettség

- Tervezés (kockázatok, célok)

- Támogatás (erőforrás, dokumentáció)

- Működés (kontrollok, folyamatok)

- Teljesítményértékelés (monitoring, audit)

- Fejlesztés (hibajavítás, korrekciók)

NIST – a gondolkodásmód

A NIST (National Institute of Standards and Technology) az amerikai szabványügyi hivatal kiberbiztonsági keretrendszere. Míg az ISO azt mondja meg, mit kell tenni, a NIST azt mutatja meg, hogyan kell gondolkodni a kiberbiztonságról.

A NIST Cybersecurity Framework (CSF) öt fő funkcióra épül:

- Identify – Mi a védendő érték és mi fenyegeti?

- Protect – Hogyan védekezünk?

- Detect – Hogyan vesszük észre, ha baj van?

- Respond – Mit teszünk, amikor baj van?

- Recover – Hogyan állunk helyre?

Ez a logika univerzális: ha valami nem azonosított, az nem védhető. Ha nincs detektálás, a támadás észrevétlen marad. Ha nincs helyreállítási terv, a kár sokszorosa lesz a szükségesnek.

Miért használjuk mindkettőt?

Az ISO és a NIST nem konkurensek – két különböző megközelítése ugyanannak a célnak.

| ISO 27001 | NIST CSF | |

| Eredet | Nemzetközi szabvány (EU, globális) | Amerikai keretrendszer |

| Megközelítés | Formális, dokumentáció-központú | Gyakorlati, kockázat-alapú |

| Fókusz | Mit tegyél | Hogyan gondolkodj |

| Költség | Fizetős szabvány | Ingyenesen elérhető |

| Tanúsítás | Van (ISO tanúsítvány) | Nincs formális tanúsítás |

A modern kiberbiztonsági gyakorlatban a kettő kombinációja a "Gold Standard". A NIS2 irányelv és a magyar kiberbiztonsági törvény is NIST-logikát követ, ISO-kompatibilis keretrendszerben.

Hogyan kapcsolódik a NIS2 és a magyar törvény?

A NIS2 az EU kiberbiztonsági irányelve, amely egységes védelmi szintet ír elő a kritikus ágazatokban. Magyarországon ezt a 2024. évi LXIX. törvény ültette át a nemzeti jogrendbe.

A törvény:

- Meghatározza az érintett szervezeteket (ágazat és méret alapján)

- Előírja a kockázatkezelési és védelmi intézkedéseket

- Biztonsági osztályba sorolást követel meg (alap / jelentős / magas)

- Auditkötelezettséget ír elő (3 évente teljes audit, évente felügyeleti)

- Szankciókat határoz meg mulasztás esetén

A törvény és a végrehajtási rendeletek részletes követelményrendszere az ISO 27001 és a NIST keretrendszerekre épül. Aki érti ezeket az alapokat, könnyebben eligazodik a jogszabályi követelmények között is.

Mit jelent ez a gyakorlatban?

A megfeleléshez nem elég a technikai védelem – strukturált, dokumentált, auditálható rendszert kell működtetni.

Kockázatkezelés alapképlete:

KOCKÁZAT = FENYEGETÉS × SÉRÜLÉKENYSÉG × HATÁS × VALÓSZÍNŰSÉG

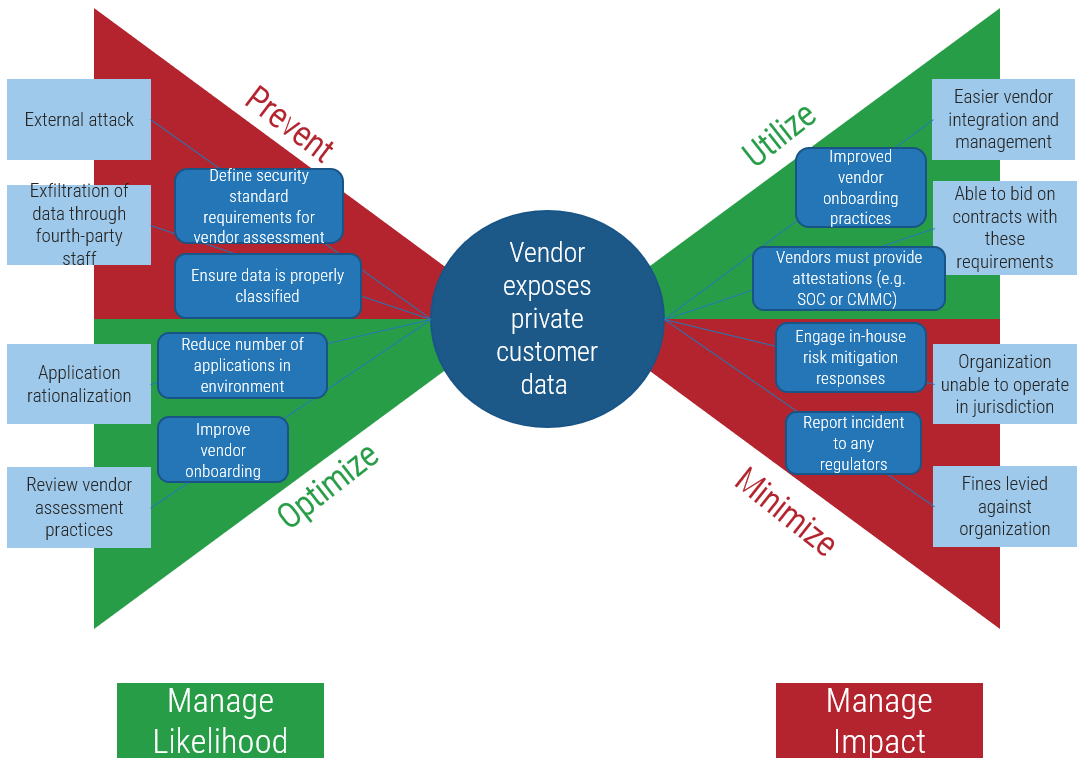

A kockázatkezelés lépései:

- Azonosítás – mi sérülhet?

- Értékelés – mekkora a kockázat?

- Kezelés – mit teszünk vele? (elfogadás / csökkentés / megosztás / elkerülés)

- Dokumentálás

- Rendszeres felülvizsgálat

Business Impact Analysis (BIA):

A BIA nem informatikai, hanem üzleti elemzés – azt vizsgálja, mi történik, ha egy rendszer vagy folyamat leáll.

Kulcskérdései:

- Mely folyamatok kritikusak?

- Mi történik, ha leállnak?

- Mennyi időn belül kell helyreállni? (RTO)

- Mennyi adatvesztés engedhető meg? (RPO)

RTO és RPO – a két legfontosabb mutató:

| Fogalom | Jelentés | Példa |

| RTO (Recovery Time Objective) | Mennyi idő alatt kell helyreállni | RTO 4 óra = 4 órán belül működnie kell |

| RPO (Recovery Point Objective) | Mennyi adatvesztés engedhető meg | RPO 1 óra = max. 1 órányi adat veszhet el |

Ha nincs backup, az RPO végtelen – vagyis minden adat elveszhet. Ha nincs helyreállítási terv, az RTO is kiszámíthatatlan.

Audit típusok

Stage 1 audit (dokumentáció-vizsgálat):

- Megvan-e az információbiztonsági politika?

- Van-e kockázatértékelés, kezelési terv?

- Megtörtént-e a belső audit és a vezetőségi átvizsgálás?

- A dokumentumok megfelelnek-e a szabványnak?

Stage 2 audit (működés-vizsgálat):

- A kontrollok ténylegesen működnek-e?

- Van-e bizonyíték (log, jegyzőkönyv, riport)?

- Interjúk vezetőkkel, IT-val, HR-rel

- Kockázatkezelési folyamat ellenőrzése

Felügyeleti audit (évente):

- Továbbra is működik-e a rendszer?

- Voltak-e incidensek, változások?

- Megtörtént-e a belső audit és vezetőségi átvizsgálás?

Miben tudunk segíteni?

Az 5N Kft. az alábbi szolgáltatásokkal támogatja ügyfeleit a kiberbiztonsági megfelelésben:

- Érintettségi felmérés: Tartozik-e a szervezet a törvény hatálya alá?

- Kockázatelemzés: A meglévő infrastruktúra és védelmi intézkedések áttekintése

- BIA és helyreállítási tervezés: RTO/RPO meghatározása, kritikus folyamatok azonosítása

- Belső audit: Rendszeres átvilágítás – felkészítés a külső auditra

- Dokumentáció: Szabályzatok, eljárásrendek, SoA előkészítése

Mivel ismerjük ügyfeleink rendszereit és üzleti környezetét, a megfelelési folyamat hatékonyabban és költségkímélőbben valósítható meg, mint külső, a szervezetet nem ismerő tanácsadókkal.

A jogszabályi hátteret (2024. évi LXIX. törvény, végrehajtási rendeletek, ágazati listák) külön dokumentumban tesszük elérhetővé.

Szabó Roxána © 2026 5N Kft.

Fogalomtár

| Fogalom | Jelentés | ||

| ISMS | Információbiztonsági Irányítási Rendszer | ||

| Annex A | Az ISO 27001 kontrolllistája (93 kontroll) | ||

| SoA | Statement of Applicability – mely kontrollokat alkalmazza a szervezet | ||

| Scope | Az ISMS hatálya – mit fed le az audit | ||

| PDCA | Plan-Do-Check-Act – folyamatos fejlesztési ciklus | ||

| Least privilege | Legkisebb jogosultság elve – mindenki csak a szükséges jogot kapja | ||

| SOP | Standard Operating Procedure – szabványos műveleti eljárás | ||

| Major non-conformity | Súlyos eltérés – tanúsítvány nem adható ki javítás nélkül | ||

| Minor non-conformity | Kisebb eltérés – javítandó, de nem akadály | ||

A jogszabályi háttér, a fenyegetések katalógus és az érintettekre vonatkozó követelmények: