RANSOMWARE TÁMADÁS FOLYAMATA

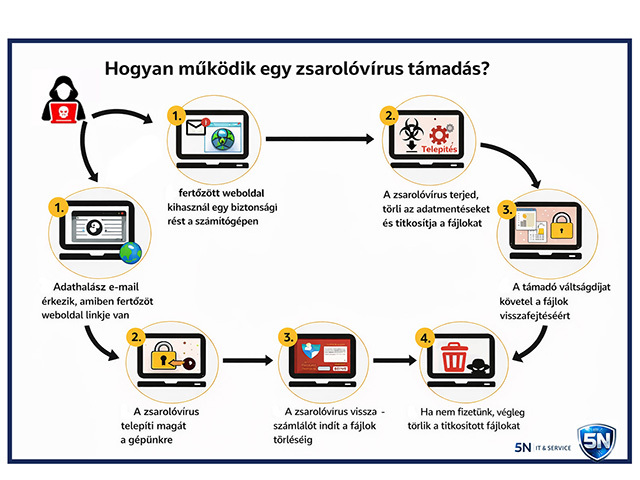

Hogyan működik egy zsarolóvírus támadás?

LÉPÉS 1:

Az áldozat adathalász emailt kap

Például egy linket tartalmazó üzenetet, ahol a link egy fertőzött weboldalra vezet

Példák:

"Kattints ide, jelszavad lejárt!"

"Megnyerted az iPhone-t, kattints!"

"Számla melléklet - nyisd meg!"

LÉPÉS 2:

A támadó szerver kihasznál egy biztonsági rést

A fertőzött weboldal automatikusan letölt egy kártevőt (exploit), ami az áldozat gépén kihasznál egy esetleges biztonsági rést

A sebezhetőség (vulnerability) leggyakoribb okai lehetnek:

- Régi böngésző verzió

- Nem frissített operációs rendszer

- Felhasználó informatikai képzetlensége

LÉPÉS 3:

A ransomware megérkezik és telepíti magát

A kártevő letöltődik és a háttérben, láthatatlanul automatikusan futtatni kezdi magát.

Elrejti magát, kikapcsolja vírusirtót (ha tudja), törli az automatikus mentési és helyreállítási pontokat.

LÉPÉS 4:

A program megkeresi a titkosítandó fájlokat

Mit keres? Dokumentumokat (.doc, .pdf, .xls), Adatbázisokat (.sql, .mdb), Backupokat (.bak, .zip) Képeket (.jpg, .png)

Hol keresi? Gyakorlatilag minden állományban, amihez hozzáfér: Helyi gépeken, Szervereken, Felhő mappákban (ha van ilyen)

LÉPÉS 5:

A ransomware kapcsolatot létesít

A vírus kapcsolatot létesít a támadók CC anyaszerverével*, elküldi az áldozat gép információit, hálózati adatait, majd titkosítási kulcsot kér aztán csendben várja az utasításokat.

A C&C szerver pedig generál egy egyedi kulcsot (csak ehhez a géphez!), elküldi a váltságdíj összegét, a fizetési utasításokat és az egyedi kulcsot.

LÉPÉS 6:

A ransomware megkapja a titkosítási kulcsot

A kulcs letöltődése után elkezdődik a titkosítás. A fertőzött gép innentől zombiként viselkedik.

A titkosítás olyan módszerrel történik (AES-256 vagy RSA titkosítás), ami gyakorlatilag feltörhetetlen.

LÉPÉS 7:

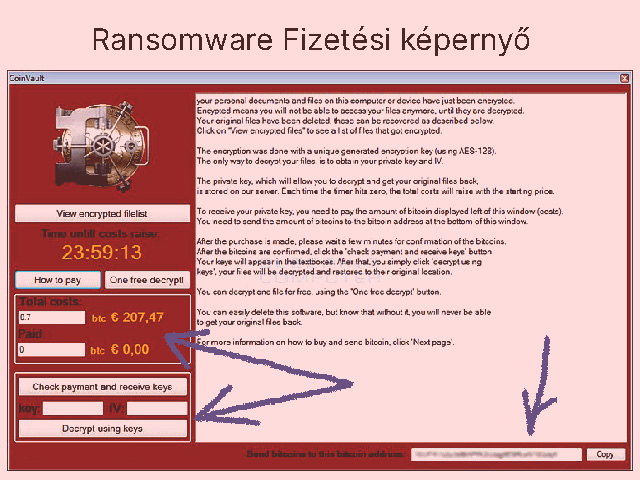

Lockscreen

Megjelenik a lockscreen, a vörös képernyő, ezen a ransomware megjeleníti a fizetési utasításokat és elindul a visszaszámlálás a fájlok törlésére.

- Visszaszámláló: "72 óra múlva törlésre kerülnek a fájlok!"

- Váltságdíj összege általában Bitcoin-ban jelenik meg

- Szöveg: "A fájljaid titkosítva vannak! Fizess 0.5 BTC-t 72 órán belül, vagy VÉGLEG ELVESZNEK! Fizetési cím: 1A1zP1eP5QGefi2DMPTfTL5SLmv7DivfNa"

LÉPÉS 8.1:

Az áldozat fizet

Amikor az Áldozat Bitcoin-t utal a megadott címre, a ransomware kapcsolatba lép a C&C szerverrel. A C&C szerver észleli az összeg beérkezését és (elméletileg) elküldi a visszafejtő kulcsot: Áldozat letölti a kulcsot, a visszafejtő program pedig elindul – ez az ideális eset.

LÉPÉS 8.2:

Visszafejtő program elindul

A titkosított fájlok lassan visszafejtődnek. Ez adatmennyiségtől függően órákig, vagy napokig tart. Maga a rendszer használhatatlan visszafejtés közben.

Optimális esetben az eredmény: a fileok visszaállnak. De az esetek 20%-ban az áldozatok még fizetés után SEM kapják meg a kulcsot.

VESZÉLYEK:

Nincs rá garancia, hogy a visszafejtő kulcs működik:

- a kulcs lehet hibás

- vagy csak részben működik (néhány fájl marad titkosítva)

- új ransomware települ (kettős zsarolás!)

Az adatok eladása ennek ellenére már megtörténhetett

A rendszer visszafejtés után instabil maradhat

Vírus maradványok maradnak a gépen és a vírus újratelepülhet

LÉPÉS 8.3:

A visszafejtő kulcs letöltés után megsemmisül

A visszafejtő kulcs letöltés után törlésre kerül a támadók infrastruktúrájáról is. Ennek célja az operatív nyomok minimalizálása és annak megakadályozása, hogy egy esetleges szerverlefoglalás vagy adatszivárgás során a kulcsadatbázis "lletéktelenekhez" kerüljön. (Pld hatóságok)

Ha valaki megszerezné a kulcsadatbázist és publikálná, mindenki ingyen visszafejthetné a titkosítást és az üzleti modell összeomlana.

LÉPÉS 9:

Ha az áldozat NEM fizet

- A fájlok titkosítva maradnak (vagy törlődnek)

- Ha van Backup, akkor az adatállomány a gép vírusmentesítése után visszatölthető. Ha nincs, az adatok véglegesen elvesztek.

VÉDEKEZÉS

(proaktív):

✅ NE kattintson gyanús linkekre!

✅ Rendszeres BACKUP (offline!)

✅ Frissítse a rendszert! (Windows Update)

✅ Vírusirtó + Firewall

✅ Dolgozói képzés (phishing felismerés)

✅ Kétfaktoros azonosítás

HA MEGTÁMADTÁK

(reaktív):

NE FIZESSEN! (nincs garancia!)

✅ Forduljon szakértőhöz! (adatmentés, adatvisszaállítás lehetősége)

✅ Jelentse a hatóságnak! (NMHH Kibervédelmi Intézet)

✅ Backup visszatöltése (ha van!)

✅ Rendszer újratelepítése (clean install)

Források:

Képi anyag:

https://preview.memphis.edu/its/security/phishing-examples.php

https://www.picussecurity.com/

https://support.kaspersky.com/

https://www.brightdefense.com/resources/ransomware-statistics/

Sophos: State of Ransomware 2024 (pdf) – részletes adatok 2023–2024-ről

https://www.veeam.com/whitepapers/sophos_state_of_ransomware_2024_wp.pdf

Norton: ransomware trends 2025 – iparági célpontok és növekedés

https://www.antivirus-la.com/en/ransomware-statistics-facts-and-trends-for-2025/

CC-szerver (Command and Control server, parancs- és irányítószerver)

Egy olyan távoli számítógépes infrastruktúra, amelyet a kiberbűnözők üzemeltetnek a már megfertőzött hálózatban lévő "zombi" gépek távoli vezérlésére, utasítások küldésére és az ellopott adatok fogadására.

A CC-szerver funkciói:

- Titkosítási kulcsok kezelése: A támadás során a CC-szerver küldi el a titkosítási kulcsokat a fertőzött gépnek, amelyekkel a fájlokat elérhetetlenné teszik.

- Adatok kiszivárogtatása (Exfiltration): A modern zsarolóvírusok a titkosítás előtt gyakran feltöltik az érzékeny adatokat a bűnözők szerverére (kettős zsarolás).

- Utasítások küldése: A bűnözők ezen keresztül aktiválhatják a zsarolóüzenetet, újabb kártékony kódokat tölthetnek le, vagy továbbterjedésre utasíthatják a vírust a hálózaton belül.

- Anonimitás: A CC-szerverek segítenek elrejteni a támadók valódi kilétét, gyakran legitim felhőszolgáltatásokat vagy botneteket használnak.

Szabó Roxana – 2026

5N Kft©