A ZSAROLÓVÍRUS FENYEGETÉS AKTUÁLIS KÖRKÉPE

RANSOMWARE TÁMADÁSOK A STATISZTIKÁK TÜKRÉBEN

Miért kell még komolyabban venni a kiberbiztonságot 2026-ban?

ÖSSZEFOGLALÓ

A digitalizáció ma már szinte a teljes vállalati szektorban jelen van Magyarországon – az internet-hozzáféréssel rendelkező vállalkozások aránya közel 100%-os.

A magyar KKV-k digitális fejlettsége azonban nem változott jelentősen az elmúlt években. A COVID-19 lezárások alatt végrehajtott kényszerű digitális ugrás után a legtöbb cég nem hajtott végre további informatikai beruházásokat, különösen a hálózat és a kibervédelem terén.

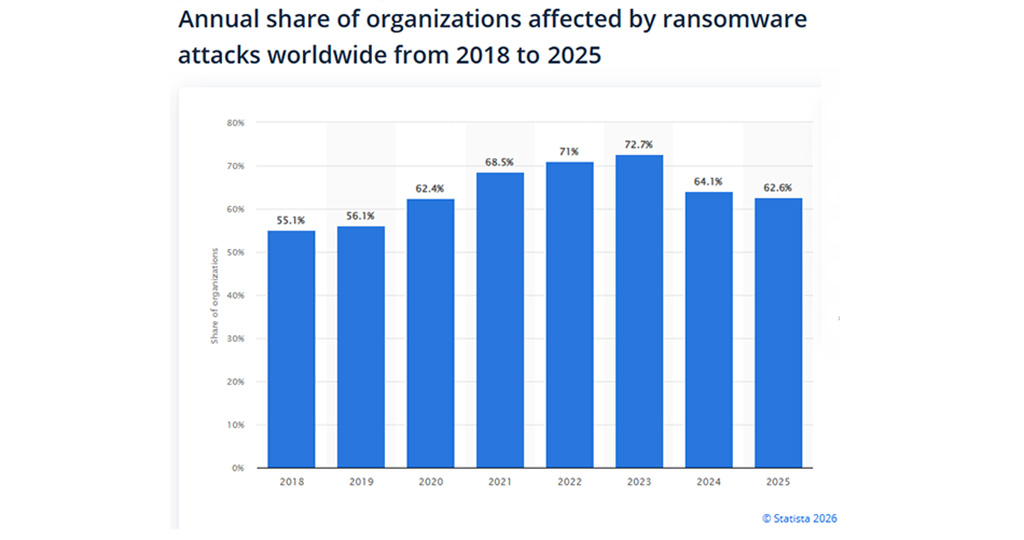

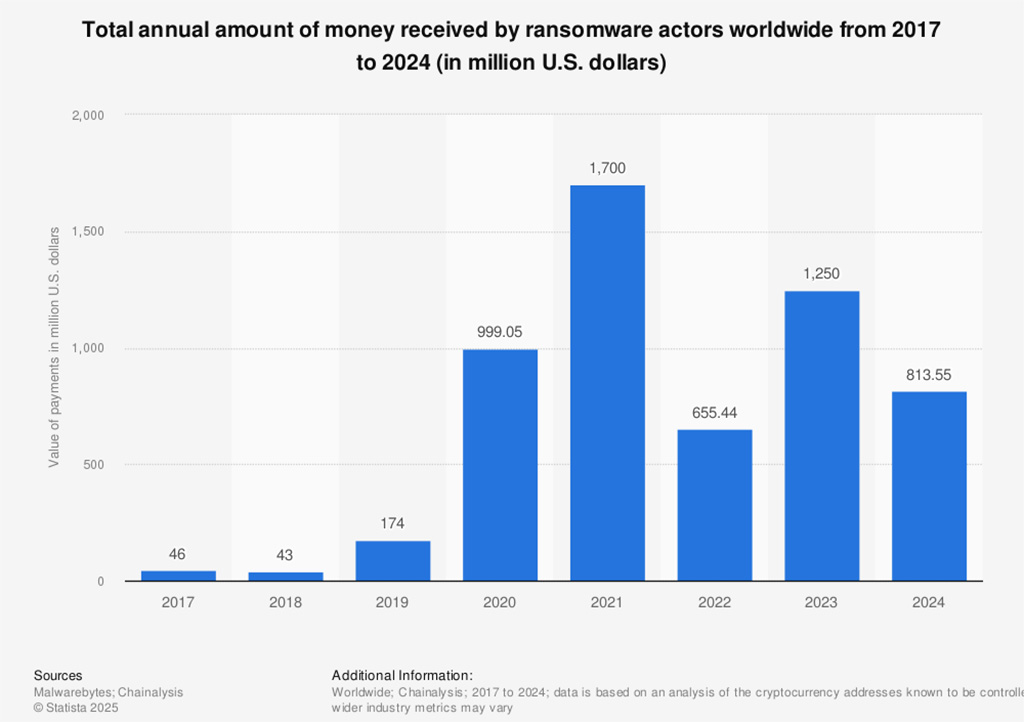

Ez azért okoz problémát, mert a digitális fenyegetések közben nem álltak meg. A 2024-es adatok szerint a már korábban is dollármilliárdos veszteséget okozó ransomware (zsarolóvírus) támadások a vállalatok 64,1%-át érte az elmúlt évben – ez ugyan csökkenés a 2023-as csúcshoz (72,7%) képest, de még mindig aggasztóan magas.

A legóvatosabb becslések szerint is a zsarolóvírusok által okozott károk a következő években akár tízszeresére nőhetnek.

MI IS A ZSAROLÓVÍRUS?

A zsarolóvírusok célja, hogy váltságdíj ellenében titkosítsák vagy zárolják az áldozat eszközét – legyen szó számítógépről, telefonról, hálózati meghajtóról, felhős tárhelyről, vagy akár teljes vállalati hálózatról.

A zsarolóvírusok típusai:

1. Titkosító (crypto-zsaroló) vírusok:

A vírus titkosítja az áldozat bizalmas adatait vagy fájljait. Az érintett csak akkor férhet hozzájuk, ha kifizeti a kért váltságdíjat. Miután fizetett, elvileg kap egy titkosítási kulcsot – de ez nem minden esetben történik meg. A fizetést választó cégek adatbázisainak 20%-a a kifizetést követően sem volt helyreállítható.

A továbbfejlesztett verzió, amikor az érzékeny üzleti vagy személyes adatok nyilvánosságra hozatalával is fenyeget a vírus. Ennek hatására a legtöbb cég akkor is fizet, ha rendelkezik biztonsági másolatokkal.

2. Zároló zsarolóvírusok:

A támadó kizárja az áldozatot a saját eszközéről. A képernyőn megjelenik a váltságdíj fizetési felszólítás és a kifizetési utasítások. Ezek a vírusok jellemzően nem alkalmaznak titkosítást, így ha az áldozat visszaszerzi a hozzáférést, megmaradnak a fájljai.

3. Vállalati zsarolóvírusok:

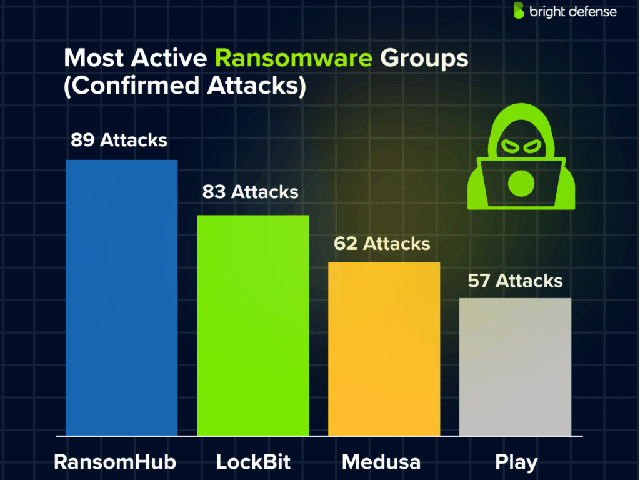

A zsarolóvírusok újabb generációja célzott és kitartó támadást hajt végre a vállalati hálózat ellen. Míg 2017-ben a támadások többsége automatizált, tömeges támadás volt, 2024-re a szerver alapú, manuálisan végrehajtott támadások váltak jellemzővé.

A támadások célpontjai jellemzően olyan vállalatok, melyek tevékenysége érzékeny adatok köré összpontosul: egészségügyi szolgáltatók, adatkezelő és feldolgozó kormányzati szervek, önkormányzatok, valamint IT és telekommunikációs cégek.

HASZNÁLT TÁMADÁSI MÓDSZEREK

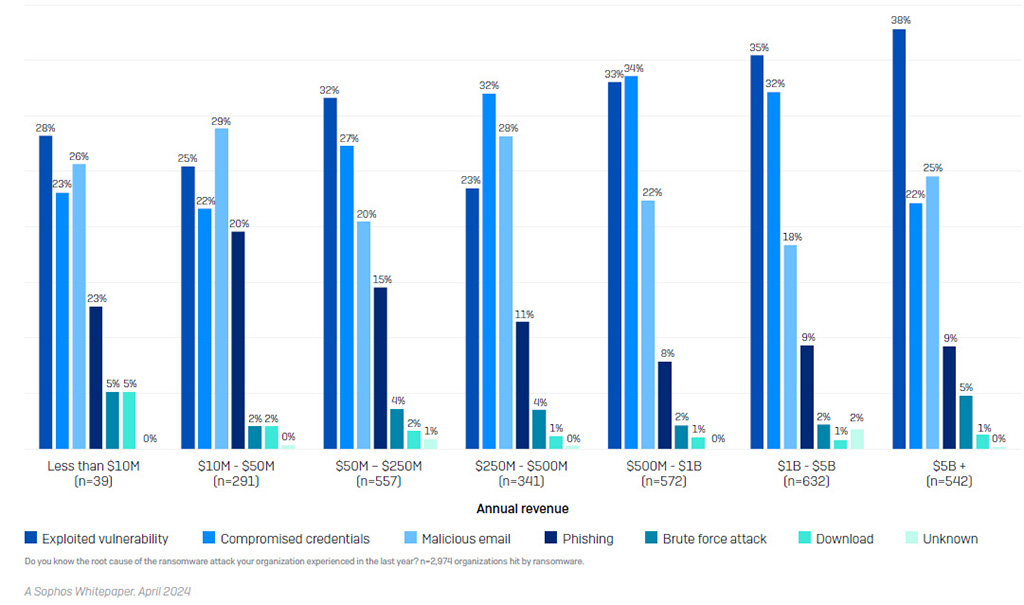

2024-es adatok (Sophos whitepaper alapján)

Leggyakoribb behatolási módok:

• Biztonsági rések kihasználása (exploited vulnerability): 32%

• Ellopott hozzáférési adatok (compromised credentials): 29%

• Rosszindulatú email (malicious email): 23% ↗ (2023-ban 18%)

• Adathalász támadás (phishing): 11%

A vállalati zsarolóvírusok esetében sokkal kifinomultabb, összehangolt manuális támadások zajlanak, egyszerre akár 2-3 vonalon, szemben az automatizált, tömeges támadásokkal.

A "LEGGYENGÉBB LÁNCSZEM" EFFEKTUS:

Nagyon sok esetben a vállalat valamelyik alkalmazottját célzó csali weboldalt építenek meg, ahonnan a támadást elindító kód letöltődik az alkalmazott gépére. A másik leggyakoribb támadási módszer az emailekben, fertőzött csatolmányokon keresztül behatoló kártevő.

A zsarolóvírust hordozó kód mindaddig rejtve marad a rendszeren belül, míg a maximális számú eszközt meg nem fertőzte. Ez lehet olyan hosszú idő is, mely túlmutat a biztonsági mentések átlagos őrzési idején, ezzel biztosítva, hogy visszatöltéskor se lehessen a vírustól szabadulni.

A támadás időzítésénél szintén a maximális hatásra törekszenek: hosszabb ünnepek vagy szabadságolási időszakok, amikor több idő marad a hálózat feltérképezésére és a támadás előkészítésére.

AZ EMBERI TÉNYEZŐ

Magyarországon aggasztóan alacsony a dolgozók digitális felkészültsége. Az internetes biztonság tekintetében történő képzésük hatalmas előrelépést jelentene a vírustámadások megelőzése érdekében.

A másik kiemelt jelentőségű terület a vállalatirányítás hatásköre: nagyon sok helyen a dolgozók céges eszközöket, felhasználói fiókokat és hálózatot használnak magáncélú levelezésre, böngészésre, közösségi oldalak felkeresésére.

Hiába rendelkezik a céges levelezőhálózat spamszűréssel, ha a dolgozók a saját magánlevelezésüket a vállalati hálózatra kapcsolódott eszközön nyitják meg. Sajnos a legtöbb cég nem fordít erre kellő figyelmet. Nincsenek oktatások, és nincsenek beépített szűrések és korlátozások a rendszerekben. Pedig egy csali oldal nagy valószínűséggel olyan oldalt fog lemásolni (replikálni), ami hatalmas akciókat ígér, színes, shoppingolós, bulvárhírekkel teli, az adott dolgozó vásárlási-érdeklődési preferenciáinak megfelelő témában. Ugye figyelnek? Kifejezetten az ő érdeklődési körének megfelelő témában...

A ZSAROLÓVÍRUSOK TÖBBSZÖRÖS KÁRTÉTELE

Fejlődő zsarolási technikák:

A ransomware-ek alapvető funkciója, hogy titkosítják az áldozat bizalmas adatait. Felismerve ezt, egyre több cég épített ki biztonsági másolatokat tároló rendszereket. Emiatt a támadók is változtattak: az új módszer az adatok nyilvánosságra hozatalával vagy eladásával zsarol. Így a vállalat mégis fizetni kényszerül.

Azonban nincs rá garancia, hogy ha kifizetik a váltságdíjat, a megszerzett adatokat valóban törli a támadó, és azok nem kerülnek illetéktelen kézbe vagy újabb zsaroláshoz.

A három leggyakoribb eset egy támadás után:

1. A támadó nem törli az adatokat, hanem eladja egy másik támadónak vagy megtartja magának

2. Az ellopott adathoz többen hozzáfértek – a bűntársak másolatot készítettek és egy újabb zsaroláshoz használják

3. Az adatokat nyilvánosan elérhetővé tették még azelőtt, hogy az áldozat reagált volna. A többi áldozat a pszichológiai nyomásgyakorlás hatására sokkal gyorsabban és magasabb százalékban fizet.

A legújabb taktika: hármas zsarolás

A titkosítás és az adatok nyilvánosságra hozatala mellett a támadók DDoS (Distributed Denial of Service) támadást is indítanak: extrém magas számú kérést küldenek a cég weboldalához fertőzött gépekről. A weboldal egy idő után nem lesz képes kiszolgálni az ügyfeleket, ami további pénzügyi veszteséget okoz.

ADATVÉDELMI ÉS BEJELENTÉSI KÖTELEZETTSÉG

Korábban, ha egy ransomware támadás elméletileg lezárult , a cégek sok esetben nem tájékoztatták arról az érintetteket, hogy incidens történt. Ez súlyos következményekkel járt, hiszen az érintettek – akiknek személyes adatai illetéktelen kezekbe kerültek – nem tudtak védekezni (pl. jelszócsere, bankkártya blokkolás, egyéb óvintézkedések).

Ennek a nem túl elegáns megoldásnak a megakadályozására azonban jogi kötelezettségek vannak mind Magyarországon, mind az EU-ban.(GDPR 33. cikk - bejelentési kötelezettség; 34. cikk - érintettek tájékoztatása)

Adatvédelmi incidens esetén (személyes adatok illetéktelen hozzáférése, elvesztése, megváltoztatása):

- 72 órán belül be kell jelenteni a felügyeleti hatóságnak (Magyarországon: NAIH - Nemzeti Adatvédelmi és Információszabadság Hatóság)

- Érintetteket értesíteni kell "indokolatlan késedelem nélkül", ha az incidens valószínűsíthetően magas kockázattal jár a jogaikra nézve

Aki ennek nem tesz eleget, akár az éves árbevételének 4%-a, vagy 20 millió EUR összegű bírságot is kiszabhatnak rá.

A BIZTONSÁGI MENTÉS MINT ELLENSZER

ÉS A KORLÁTAI

A növekvő számú zsarolóvírus-támadásokra reagálva a szakértők hangsúlyozzák a redundáns biztonsági mentési megoldások fontosságát. A statisztikák azonban aggasztó képet mutatnak.

2024-es adatok (Sophos):

Backup kompromittálás:

• A támadások 93%-ában a vírus megpróbálta megsemmisíteni a mentési adatokat is

• A sikeres backup-törések aránya iparágankénti bontásban:

o Energia, olaj/gáz, IT/telekom: 79% 🔥

o Felsőoktatás: 71%

o Egészségügy: 66%

SZOMORÚ PARADOXON: AZ IT SZEKTOR SEBEZHETŐSÉGE

IT és telekommunikációs cégek – akik mások biztonságát kellene hogy garantálják – a LEGSEBEZHETŐ(BB) célpontok:

• Backup törés sikeres: 79% 🔥

• Kettős zsarolás (titkosítás + adatlopás): 53%

Az IT cégek ügyfeleikre figyelnek, saját infrastruktúrájukra nem jutott idő, pénz vagy figyelem.

És ez nem csak egyedi veszteség: egy IT cég megtámadása ellátási lánc támadássá válik, ahol egyetlen kompromittált szolgáltató százakat, akár ezreket sodorhat veszélybe.

A 2021-es Kaseya-támadás (1500+ érintett ügyfél) jól példázza ezt a kockázatot.

(Forrás: Sophos State of Ransomware 2024)

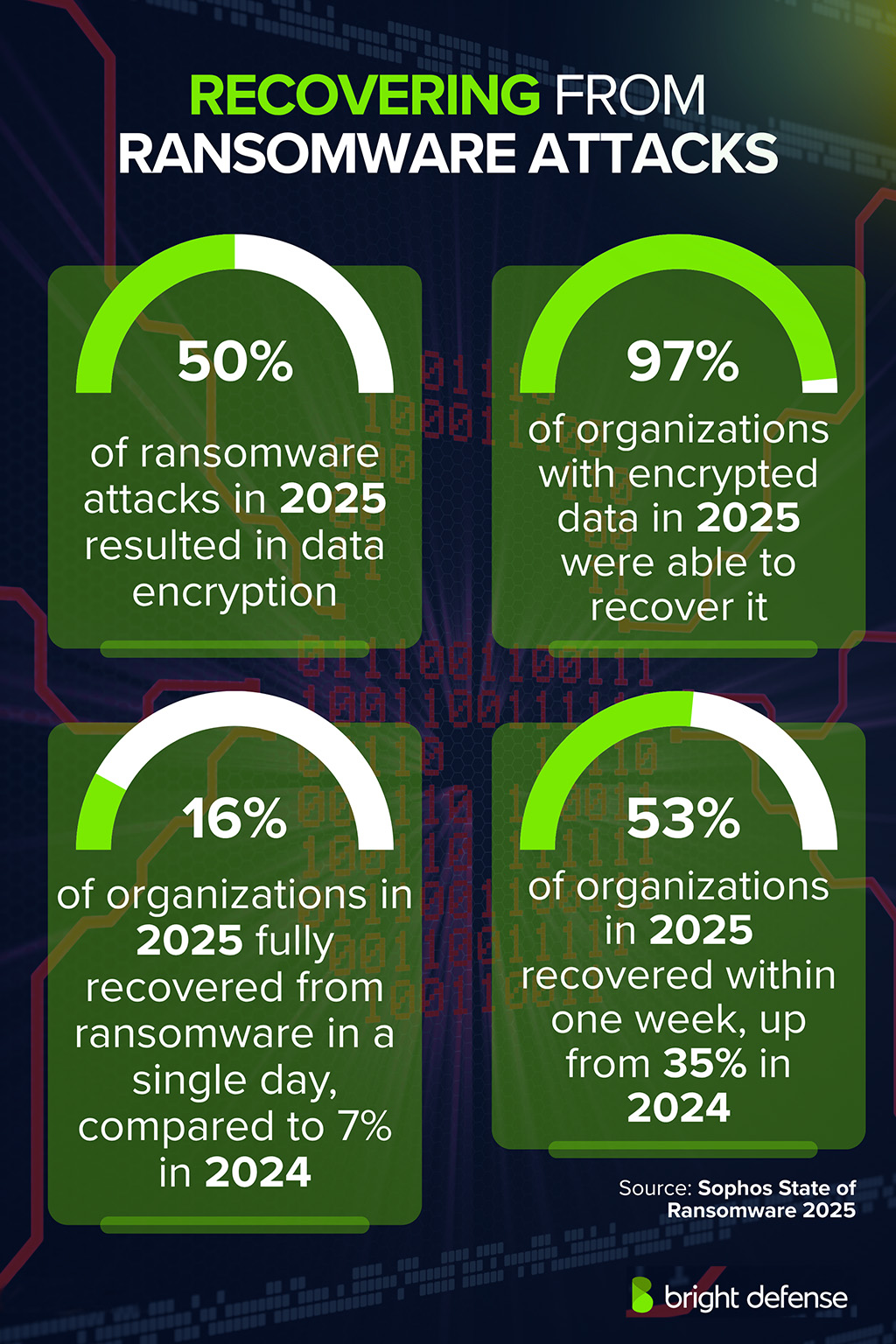

HELYREÁLLÍTÁS VS FIZETÉS (2020-2024 trend):

• 2020: 56% használta a backupot / 26% fizetett

• 2024: 58% használta a backupot / 56% fizetett

Egyre többen fizetnek, még ha van is mentésük! Miért?

• A fizetést választó cégek adatbázisainak 20%-a a kifizetést követően sem volt helyreállítható

• A mentéssel rendelkező, de nem fizető cégeknek pedig csak 13%-a tudta megmenteni az adatbázisát

Ennek oka: napjainkban már nem az a kérdés, hogy egy cég rendelkezik-e mentéssel, hanem az, hogy a mentések olyan biztonsági elemekkel bővüljenek, melyek minden körülmények között megvédik az adatokat a megsemmisüléstől és a jogosulatlan felhasználástól.

MAGYARORSZÁGI HELYZET

Magyarországon ezen a területen sem rózsás a helyzet. Nagyon sokan elmaradtak a fejlesztéssel.

Tendenciaként kiemelhető:

• A cégek közel 60%-a rövidtávú és költségtakarékos megoldásra törekszik

• Az igazán költséghatékony közép- és hosszútávú fejlesztési célok háttérbe szorulnak

• Ez szemben áll azzal a kulcsfontosságú törekvéssel, hogy lépést tartsanak a technológia fejlődésével

A tapasztalat azt mutatja, hogy a vállalkozások döntő többsége nincs tisztában azzal, hogy a mentési rendszer hiánya milyen kiemelt kockázatot jelent a működésükre nézve.

A jelenlegi helyzet:

- Nagyon sok vállalkozás semmilyen mentéssel nem rendelkezik

- Sokuk számára a biztonsági mentés egy egyszerű átmeneti archiválási folyamatot takar

MIT TEHET A VÁLLALAT?

Alapvető védelmi lépések:

1. Redundáns mentési rendszer kiépítése: • Több példány, több helyszín I • Offline/air-gapped tárolás (nem elérhető a hálózatról) I • Rendszeres tesztelés (helyreállítási gyakorlatok)

2. Dolgozói képzés: • Adathalász támadások felismerése I • Biztonságos böngészési szokások I • Gyanús emailek, linkek kezelése

3. Hálózati korlátozások: • Magáncélú használat szabályozása I • Megfelelő hozzáférési jogosultságok I • Kétfaktoros azonosítás (2FA)

4. Rendszeres biztonsági felmérés: • Szerverek, hálózat, munkaállomások állapota I • Biztonsági rések azonosítása I• Jogszabályi megfelelés (GDPR, NIS2)

A legfontosabb üzenet:

• Nem az a kérdés, hogy egy céget megtámadnak-e, hanem az, hogy mikor

• A felkészülés nem luxus, hanem szükségszerűség

• A tudatosság és a megelőzés sokkal olcsóbb, mint a károk helyreállítása

Ajánlott olvasmányok és források:

• Sophos: State of Ransomware 2024 (részletes statisztikák)

• NIST Cybersecurity Framework (irányelvek vállalatok számára)

• NCSC (Nemzeti Kibervédelmi Intézet) – magyar nyelvű útmutatók

ZÁRSZÓ

A ransomware-támadások nem csökkennek, csak fejlődnek. A 2024-es adatok szerint még mindig a vállalatok kétharmada érintett évente, és egyre többen kényszerülnek fizetésre – még akkor is, ha rendelkeznek mentéssel.

Aki ma befektet a biztonságba, az holnap elkerüli a milliós károkat.

Fogalmak:

Exploit: Forráskódban vagy bináris formában terjesztett szoftver vagy parancssorozat, amely alkalmas egy szoftverrendszer vagy hardver biztonsági résének kihasználására.

DDoS (Distributed Denial of Service): Elosztott szolgáltatásmegtagadási támadás – amikor fertőzött eszközök extrém magas számú kérést küldenek egy weboldalhoz, túlterhelve azt.

Soft-delete: Olyan törlési funkció, amely nem véglegesen törli az adatokat, hanem megőrzési időszakot biztosít a helyreállításhoz.

Air-gapped storage: Fizikailag elszigetelt tároló, amely nincs csatlakoztatva a hálózathoz.

Redundancia: Többszörös biztonsági másolatok készítése különböző helyeken és eszközökön.

Források:

Statisztikák, képi anyag:

https://www.brightdefense.com/resources/ransomware-statistics/

Képi anyag:

https://www.sciencedirect.com/science/article/pii/S2667345223000561

Sophos: State of Ransomware 2024 (pdf) – részletes adatok 2023–2024-ről

https://www.veeam.com/whitepapers/sophos_state_of_ransomware_2024_wp.pdf

Statista: ransomware rate 2025 – vállalatok érintettsége

https://www.statista.com/statistics/204457/businesses-ransomware-attack-rate/

Norton: ransomware trends 2025 – iparági célpontok és növekedés

https://www.antivirus-la.com/en/ransomware-statistics-facts-and-trends-for-2025/

Hornetsecurity 2024 adatelvesztés statisztika

https://hornetsecurity.com

Szabó Roxana – 2025

5N Kft©