SHADOW IT - AZ INFORMATIKA TRÓJAI FALOVA

Segélykiáltás a hatékonyságért

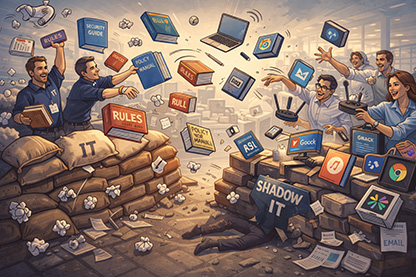

A Shadow IT (árnyék-informatika) nem más, mint egy párhuzamos valóság: olyan szoftverek, eszközök és felhőszolgáltatások (AI, privát chat, saját adathordozók) használata a vállalati infrastruktúrán belül, amelyekről az IT osztály nem tud, vagy amiket a dolgozók (szándékosan) megkerültek.

Ide tartoznak:

- saját felhőszolgáltatások használata (pl. fájlmegosztás),

- nem engedélyezett szoftverek, adathordozók telepítése,

- privát e-mail vagy chat platformok használata munka céljára,

- saját automatizmusok, script-ek, AI eszközök,

- külön adatbázisok vagy táblázatok hivatalos rendszereken kívül.

1. A diagnózis: Miért születik a párhuzamos árnyékhálózat?

A Shadow IT esetében a probléma nem technológiai, hanem vállalati: a szervezeti struktúra nem áll összhangban a valósággal. (központosított IT, globális standardok bevezetése, fordított támogatási struktúra.) Nem lehet egy szabványt mindenkire ráhúzni úgy, mintha a vállalat összes 200 dolgozójára ugyanazt az M méretű, kék színű, egyenszabású poliészter kezeslábast akarnánk adni, miközben vannak

közöttük S és XL méretű dolgozói igények is. Tehát valahányszor egy szervezetben a kockázatértékelés elszakad a valóságtól, akkor születik meg a Shadow IT, mint rendszerszintű immunválasz a merev és korlátozott vállalati struktúrára.

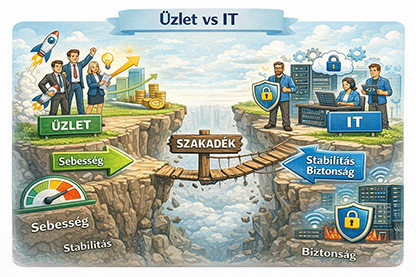

Napjaink trendje, miszerint az üzlet szolgálja ki az IT-t, nem pedig az IT az üzleti folyamatokat, erre nagymértékben ráerősít. Amikor a két működés (hatásalapú üzleti és eszközalapú ISO) teljesen eltérő logikával gondolkozik, akkor a megfelelés inkább a formális elvárások teljesítésére optimalizálódnak, a tényleges biztonság és hatékony üzletmenet pedig háttérbe szorul. Ez egy paradoxon: a szervezet papíron golyóálló (ISO, GDPR, NIS2, AI Act pipa), a gyakorlatban viszont szerep(té)veszett.

A jelenség leggyakrabban a centralizált, multinacionális hátterű cégeknél jelenik meg, ahol minden kérést ticketing rendszeren keresztül kell benyújtani.

Miért választják a dolgozók inkább a gerillaakciókat?

- Késleltetés: Egy 5 perces probléma megoldására senki nem akar 5 napot várni a ticketing rendszerben. Ha a projekt csúszik, a dolgozót veszi elő a főnök, nem a lassú IT-t

- Hatékonyság: Az üzleti oldalnak azonnali megoldás kell, emellett az üzleti igények sokszor gyorsabban változnak, mint maga az IT infrastruktúra.

- A "Központi Arrogancia": Amikor a távoli központ (CFO/IT) dönti el, mi a jó a helyi leányvállalatnak (Pl.: Beszállítói lánc „optimalizálása”) anélkül, hogy erről megkérdeznék az érintetteket is.

Elméleti eredmény:

- papíron jól mutat.

Gyakorlati eredmény:

- Már egy billentyűzetre vagy egérre is akár heteket kell várni.

- Kompatibilitási problémák: A kiosztása nem jó, kantoni vagy klingon nyelvű (ha megtartja: lassul a munka, ha visszaküldi megint heteket vár)

Választási lehetőség (skálázás) hiánya: csak az adott beszállító eszközkészletéből választhat, ami optimális lehet egy általános iroda munkához, de nem az, pl. egy grafikai, tervezői vagy fejlesztői munkához = Fejlesztések, beruházások csúsznak az eszközhiány miatt (megnövekedett költségek, feszült, hatékonyság csökkenés)

- Többlépcsős jóváhagyás: Egy egyszerű eszköz beszerzéséhez, vagy használatához 3-4 embert kell meggyőzni. Pl.: Egy szünetmentes tápegység felülvizsgálatához központi engedély kell. Mire az engedély megjön, a szünetmentes egység már rég visszaadta a lelkét a teremtőjének.

-

- Kommunikációs szakadék: Az idegen nyelvű, helyi viszonyokat nem ismerő központi support és a magyar valóság köszönőviszonyban sincs egymással.

- Kényelmi csapda: A digitális transzformáció miatt minden SaaS (Software as a Service) megoldás csak egy kattintás. Senki nem kér engedélyt – egyszerűen telepít.

- Az IT merevsége: Biztonsági ellenőrzések, prioritáskezelési problémák, sok helyen a helyi IT nincs felhatalmazva dönteni/telepíteni

- A Home office, távmunka és a BYOD (Bring Your Own Device) kultúra elterjedése: kevesebb a közvetlen IT kontroll.

A fenti körülmények miatt a dolgozó egy idő után már nem küzd az elemekkel, hanem „megoldja a problémát”, hogy el tudja végezni a feladatát. Ezekből a feszültségekből nőtte ki magát a Shadow IT, és ez a magyarázata, miért érzik a dolgozók ellenségnek az IT biztonságot.

2. Pszichológia és a "Layer 8" hibák: Mindennapi esettanulmányok

A digitális kompetencia hiányosságai

A legtöbb munkavállalónak fogalma sincs róla, hogy egy „free” verzió vagy SaaS telepítésével mit telepítenek ténylegesen a gépre. Nagyon sok szervezetnél nincs kontrollált és szabályozott hozzáférés a munkahelyi eszközökön az internethez. Így a dolgozó, míg az IT (ticket) válaszára vár, a közösségi oldalakon, vagy a neten barangol - hiszen dolgozni nem tud. Nézelődik, játszik. Gyakori példa: a közösségi médiában népszerű kvíz és teszt alkalmazások semmilyen személyes adatot nem igénylő

felületei a „teszt” elvégzéséhez vagy a játék használatához teljes hozzáférést kérnek a felhasználó címtárához és tárhelyéhez. Ezzel maga a felhasználó ad engedélyt egy ismeretlen forrású és célú alkalmazásnak olyan adatok eléréséhez, melyekhez racionális körülmények között az appnak nem lenne hozzáférése. Tehát az ingyenes verzióért a használója a gyakorlatban igen drága árat fizet.

Konkrét esetek a digitális inkompetenciára:

-

- 1) A dolgozó korábbi munkahelyén megszokott egy platformot, és nem volt hajlandó új rendszert megtanulni – a céges böngészőt egyszerűen „szarnak” minősítette, és nem használta. Fel akarta telepíttetni a céges eszközre a korábban használt böngészőt. A rendszergazda megoldása inkább lélektani volt, mintsem technikai: lecserélte a kifogásolt böngésző parancsikonját a felhasználó által kedvelt böngésző ikonjára. Másnap a kolléga panasz nélkül, elégedetten dolgozott a „megszokott böngészőjében”.

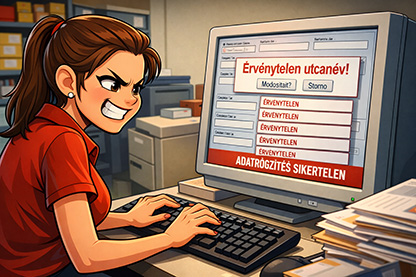

- 2) Hölgy a postán: csinos, fiatal hölgy ül a gép előtt. A feladat egyszerű: a rendszer nyugdíjas méretű és bonyolultságú kijelzőjén meg kell adni 6 adatot a küldemény rögzítéséhez. Hölgy nekifut: már az első körben elvérzik az utcanévvel. Plusz karakter került be. A rendszer jól nevelten jelzi neki a hibát, 60 px nagyságú betűkkel a képernyő közepére pozícionálva. Hölgy figyelmen kívül hagyja és brute force tovább lép. Én enyhén traumatizálva figyelem, ahogy fogait összeszorítva átküzdi magát minden egyes lépésen, miközben a rendszer folyamatosan jelzi (már-már könyörög), hogy ez így nem jó, nem tud érvényes adatot rendelni a bevitelhez. A hölgy ámuló tekintetem kereszttüzében kitartóan és célorientáltan halad: eljut az utolsó lépésig, ahol a rendszer feladja, és sakk-matt jelleggel tájékoztatja, hogy ez az adatrögzítés sikertelen. Ki a hülye? A hölgy szerint a gép. Nyilvánvalóan. Ezt kétszer játszottuk el. Felmerült bennem, hogy a hölgy esetleg enyhe dislexival él, de a spektrum sem magyarázza azt, amikor a dolgozó ellenségként kezeli az eszközt, amit használnia kell. Pedig szegény szoftver minden lépésnél figyelmeztetni próbálta a hibás adat javítására.

- 3) A dolgozó a céges eszközöket sajátjaként kezeli, így a rajta tárolt lokális adatállományt is. A laptopot hazaviszi, azon játszik a gyerek a haverokkal online, chattel a kamaszlány a barátnőkkel, anyu pedig feltelepíti rá a saját streaming szolgáltatását, a Krétát, és gyorsan elküld róla 2-3 doksit a barátnőknek az SZMK-ba. Itt az adatbiztonság szentháromsága (bizalmasság, sértetlenség, rendelkezésre állás) minimum két ponton (bizalmasság és sértetlenség) sérül, a kitettség kockázata aránytalanul megnő.

- 4) Screenshot készítése: az egészségügyi dolgozó meg akarja mutatni szép új manikűrjét a világnak, csupa csillám meg nyári hangulat jeligére, és a fotó hátterében – mely kikerül a világhálóra – a munkahelyi monitor látszik, rajta többek között a saját kis alkalmazásainak ikonjaival és a betegek adataival – tudatos rosszhiszeműség nélkül, pusztán figyelmetlenségből.

- 5) Belső veszélyforrások: Munkavállalói és céges adatokhoz való hozzáférés szervezeti konfliktus vagy távozás esetén kockázatot jelent. Külső adathordozóra mentés, adatok törlése vagy illetéktelen átadása komoly üzleti kárt okozhat – ezt a kockázatot a Shadow IT tovább növeli, mivel a jogosulatlan eszközök és alkalmazások használata nem átlátható. Ez nem jelenti azt, hogy minden távozó munkavállaló potenciális fenyegetés – a kockázat a kontroll hiányából fakad.

Ezek mind a napi életből vett, gyakorlati példák.

3. A technikai horror: a dolgozói ellenállás, a kényelmi csapda és a szabályozatlan környezet együttállása

A gyári billentyűzet kopog, a céges egér lassú, a laptopon kevés az USB-port, és a dolgozó le akarja tölteni a nyaralásos képeket, mert otthon lassú a net. Ezért beviszi a saját, „Olcsónveszed”-ről rendelt kiegészítőit, mondván „Ez nem idegen eszköz, ezt én vettem”. És csatlakoztatja az egerét, billentyűzetét és saját pendrive-ját a vállalati eszközhöz. Ez a pendrive nem tanúsított beszállítói láncból származik, eredete ismeretlen.

Optimális esetben a vállalati IT letiltotta a portokat, vagy szoftveresen csak a „fehérlistás” sorozatszámú (engedélyezett) USB eszközöket engedi működni, így ez az eszköz nem jelent kockázatot.

Kevésbé optimális esetben ez nem történt meg. Ez már kicsit a paranoid szakmai érdekesség, de ettől sajnos még létező kategória: a „BadUSB” támadás.

Az olcsó, ismeretlen forrású USB-eszközöknél fennáll a kockázata, hogy nem csak töltésre/adatátvitelre szolgálnak, hanem rosszindulatú chipet tartalmaznak, ami a gépbe dugva billentyűzetnek tetteti magát és kódokat futtat le.

Míg egy telepített szoftvert a központi menedzsment általában azonnal kiszúr, egy USB-elosztót vagy egy hangfalat senki nem fog látni a hálózaton… amíg a BadUSB chipje el nem kezd „gépelni”. Mert miközben a munkatársak az IT-val csatároztak párezer forintos eszközökön a milliárdos rendszerek felett, a technikai fejlődés nem állt meg.

A BadUSB azért zseniális technikai megoldás, mert „kategóriaváltást” (álcázást) hajt végre. Az operációs rendszer (Windows/Linux/macOS) fel van készítve arra, hogy egy pendrive-on vírusok lehetnek, ezért használat előtt szkenneli a fájlokat. Arra viszont nincs felkészítve, hogy a pendrive „Álcabotot” játszik, HID-ként (Human Interface Device) azonosítja magát és billentyűzetté változik. A billentyűzet pedig a rendszer szemében a „felhasználó maga”: mindenhez joga van, amihez neki.

Eredmény: Mielőtt a dolgozó beleinna a kávéjába, a gépe már egy botnet része.

Tehát a digitális szuverenitás ott dől el, hogy a dolgozó meri-e és akarja-e rácsatlakoztatni a cuki 3000 Ft-os Mickey Mouse-os pendrive-ot a milliárdos értékű adatokat kezelő munkaállomásra. És vajon felkészült-e bárki arra a forgatókönyvre, hogy a billentyűzet egyszer csak elkezdi begépelni a céges adatbázis kiszippantását?

4. Az új frontvonal: Shadow AI (Árnyék-MI)

Olyan mesterséges intelligencia eszközök (pl. ingyenes ChatGPT, Claude vagy képalkotók) használatát jelenti, ahol a munkavállalók vállalati adatokat, kódrészleteket vagy bizalmas dokumentumokat táplálnak be a nyilvános modellekbe, hogy felgyorsítsák a munkájukat.

Miért veszélyesebb a shadow AI?

A klasszikus árnyékinformatikával ellentétben az AI-eszközök „adatpumaként” működnek:

- 1) Adatszivárgás tanítással: A nyilvános AI-modellekbe bevitt adatokat a szolgáltatók gyakran felhasználják a modell továbbfejlesztéséhez, így a céges titkok bekerülhetnek a globális tudásbázisba.

- 2) Láthatatlan „Feature Creep”: Sok már korábban jóváhagyott szoftver (pl. böngészőbővítmények, CRM-ek) kapott azóta AI-funkciókat, amik az IT tudása nélkül is továbbíthatnak adatokat harmadik feleknek.

- 3) Prompt Injection: Az AI nem a szándékot érti, hanem mintázatot követ. Ha egy rosszindulatú bemenet úgy van megfogalmazva, hogy megkerüli a modell belső prioritásait, a viselkedése eltorzítható — az AI-t „meg lehet babonázni". Ezt hívjuk prompt injectionnek. Az eredmény adatkivitel is lehet: a manipulált

modell érzékeny céges adatokat juttathat ki külső címre. Mivel ez nem egy javítható szoftverhiba, hanem a nyelvi modellek működéséből fakadó nyelvi-architekturális sajátosság, a prompt injection kockázata minden AI esetében fennáll — jelenleg nem megszüntethető, csak kontrollálható.

Nem ilyen egyértelmű a Microsoft Copilot használata. Az új generációs notebookokon már alapértelmezett, így vállalati és magán környezetben egyaránt természetesen adja magát a használata. A gyártó ígérete szerint az adatok nem kerülnek be a központi modell tanítóadatbázisába: technikailag ugyan elhagyják a céges környezetet és kimennek az Azure infrastruktúrájába, de titkosított „szigetben" maradnak. Ez önmagában nem jelent adatbiztonsági kockázatot — a prompt injection azonban igen: ha a dolgozó véletlenül egy kártékony weboldalt nyit meg a böngészőben, a Copilot beolvashatja az ott elhelyezett (akár láthatatlan) utasításokat. Ez az indirekt prompt injection. Az AI ekkor a weboldal parancsát hajtja végre a felhasználó nevében. Például céges adatokat juttathat ki külső címre, miközben a dolgozó azt hiszi, csak cikket olvas.

Miért nehéz a shadow IT ellen védekezni?

A shadow IT ellen azért nehéz védekezni, mert a felhasználók többsége nem érzi, hogy szabályt sért – csak hatékonyabb akar lenni. Az üzlet a sebességet nézi, az IT a stabilitást és a biztonságot: ez a két működési logika alapvetően eltér. A szankcionálás ráadásul ritkán következetes: különösen, ha a szabályszegő vezető beosztású.

Megoldási irányok:

- SafeGPT vagy Zscalerm eszközök használata, melyek valós időben érzékelik, ha valaki érzékeny adatot (PII) másolna egy nem biztonságos chatbotba

- On-Premise (saját szerveres) AI modellek (Llama, Mistral). Az adatok fizikailag nem hagyják el a házat, nincs előfizetési díj, és nincs késleltetés és saját, specifikus céges tudásbázisra (RAG – Retrieval-Augmented Generation) tanítható rá. Az open weights miatt az AI Act megfelelés lényegesen könnyebb. Ellenben jelenlegi hardware igényük igen nagy és a modell frissítése/karbantartása házon belüli mérnöki szaktudást igényel.

5. Kockázatkezelés: A tiltástól a támogatásig

A szabványoknak számos hasznos és jó oldala van. Az ISO27001 „A” melléklete (8.12 és 8.23) kifejezetten előírja a külső webhelyekhez történő hozzáférés szűrésének és korlátozásának szabályozását, ahonnan nem kívánatos tartalmak szivároghatnak be és adatvagyon elemek szivároghatnak ki. Ez minden olyan hálózatot, rendszert és eszközt érint, amely érzékeny információt dolgoz fel, tárol vagy továbbít. Ennek bevezetésére azért lenne szükség, mert szabályozás és kontrol hiányában erre sem a dolgozók, sem az IT nem fordít kellő figyelmet. A tiltás csak katalizátora a Shadow IT-nak.

- Hardver-higiénia: GPO alapú USB-korlátozás (csak fehérlistás eszközök). Töltés csak konnektorból, adatkapcsolat nélkül.

- Szabályozott szabadság (BYOD): Ha a dolgozó saját gépet használ, különítsük el logikailag a munkahelyi profilt. Az adat maradjon a szerveren (VDI/VPN), ne kerüljön le lokálisan. Endpoint Protection: A vállalat biztosítson professzionális vírusvédelmet a dolgozó saját eszközére is (mindenki jól jár).

- Shadow AI (adatpumpa) kezelése: Adjunk hivatalos, belső AI eszközt, vagy hivatalos vállalati előfizetést PII védelmi eszközökkel (anonimizálás és adattisztítás), ahol az adat nem kerül ki a globális körforgásba és a tanító adatbázisba.

- Szervezeti kultúra és transzparencia: a Judgment-free zóna: Ha a dolgozó jelez egy igényt, ne büntetést kapjon, hanem megoldást. Az IT valóban support legyen, ne pedig akadálypálya.

Összefoglalás

A Shadow IT létezése egy mérőszám: pontosan mutatja, mennyire lassú és rugalmatlan egy vállalat rendszere. Ha az „M-es kezeslábas” helyett testreszabott (rugalmas) megoldásokat kínálunk, a dolgozó nem küzdeni fog az IT biztonság ellen, hanem a részévé válik.

A biztonság ott kezdődik, ahol az IT osztály és a felhasználó között megszűnik a hidegháború. Amíg az IT akadály, addig a Shadow IT biztosan túlélési stratégia marad.

TRANSPARENCY DISCLOSURE – AI Act compliance

Ez a tartalom a mesterséges intelligencia etikus és transzparens támogatásával készült, az EU AI Act irányelveivel összhangban:

Szerző és szerkesztő: Szabó Roxána © 5N Kft

AI-támogatás:

▸ Háttér információk, fogalommagyarázatok, tanácsadás: Claude AI (Anthropic), Gemini (Google LLC)

▸ Tartalmi és stilisztikai ellenőrzés: Claude AI (Anthropic)

▸ Képgenerálás: Chat GPT (Open AI), Gemini 3 Flash (Google)