adathalászat és manipuláció

A social engineering és a phishing - a leggyakoribb kibertámadás, amiről keveset beszélünk

2022 nyarán a Magyar Vízilabda Szövetség azzal szembesült, hogy a női válogatott spliti Európa-bajnoki szállása nincs kifizetve – holott az utalás már régen elment. 120 ezer euró, nagyjából 50 millió forint egyszerűen eltűnt.

Nem hackertámadás történt. Nem törték fel a rendszert. Valaki küldött egy e-mailt, amelyben közölte: „megváltozott a bankszámlaszámunk". A szövetség utalt. A pénz egy hongkongi számlán landolt, majd nyoma veszett.

Az elkövetők magukat az Európa-bajnokság horvátországi szervezőbizottságának adták ki. Nem sokkal a bajnokság előtt e-mailben közölték, hogy a bankszámlaszámuk megváltozott, és a már kifizetett 30 százalékos előlegen felüli összeget az új számlára kell utalni.

A rendőrség csalás miatt nyomoz.

Mi is történt valójában?

Ez a social engineering – magyarul társadalmi manipuláció – klasszikus esete. A támadó nem a számítógépet töri fel, hanem az azt kezelő embert "támadja". Kiismeri a működést, a kommunikációs stílust, a döntéshozókat, majd a megfelelő pillanatban küld egy hitelesnek tűnő üzenetet.

A leggyakoribb formái:

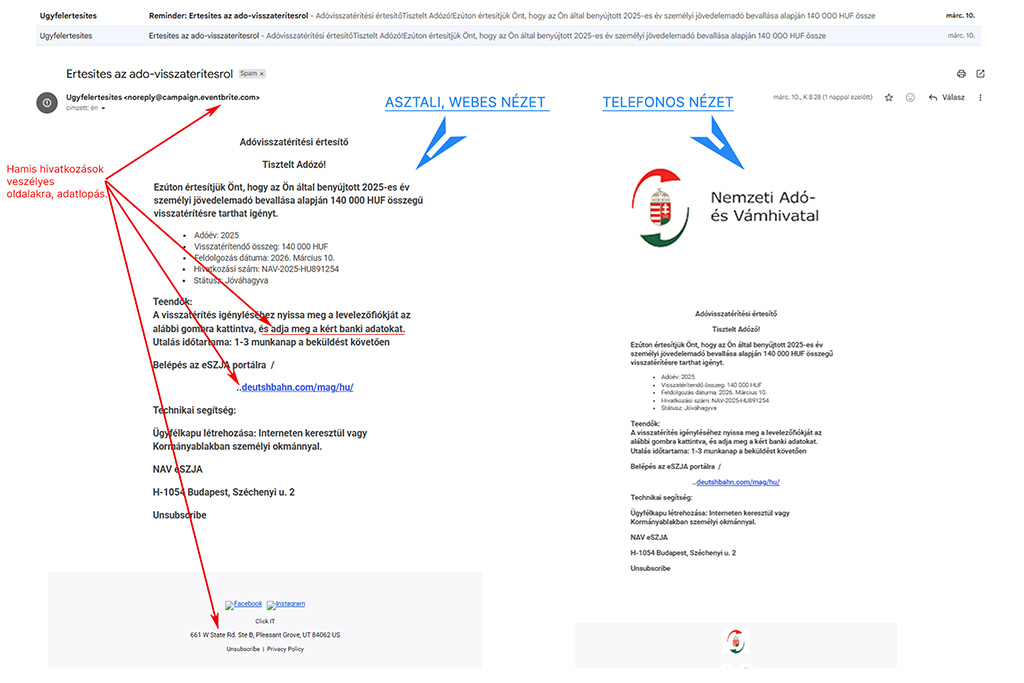

- Phishing: hamis e-mail (bankszámla-módosítás, sürgős kérés)

- Vishing: telefonos átverés („a bankjától hívom")

- CEO fraud: a csaló vezetőnek adja ki magát

A közös bennük: elsősőrban nem technikai tudás kell hozzá, hanem pszichológiai ismeretek.

Hogyan működött a vízilabdás eset?

Az elkövetők először bejutottak a szövetség levelezőrendszerébe – vagy megfigyelték azt. Kiismerték az ügymenetet, a kommunikációs mintázatot, az érintett személyeket. Aztán a torna előtt egy autentikusnak tűnő e-mailt küldtek a szervezőbizottság nevében.

A csalók pontosan tudták, mit csinálnak. A szövetségben pedig fel sem merült, hogy ezt az információt ellenőrizni kellene.

- Senki nem hívta fel a horvát szervezőket

- Senki nem kérdezte meg, miért változott a horvátországi bankszámla hongkongira

- Senki nem várt visszaigazolást az utalás beérkezéséről

Ez nem magyar sajátosság

Ugyanezzel a módszerrel világszerte több millió dolláros csalásokat követnek el évről évre:

| Célpont | Év | Kár |

| Ubiquiti Networks (USA) | 2015 | 46 millió dollár – hamis beszállítói számla |

| Toyota Boshoku (Japán) | 2019 | 37 millió dollár – „megváltozott bankszámlaszám" |

| Facebook és Google | 2013–2015 | 121 millió dollár – egy litván férfi évekig küldte a hamis számlákat |

A célpontok nem kis cégek. Nem naiv emberek. Hanem túlterhelt, jóhiszemű, szabálykövető alkalmazottak, akik egyszerűen elvégezték a munkájukat.

Miért működik?

A social engineering az emberi pszichológia sebezhetőségeit használja ki:

- Sürgősség: „Azonnal kell, különben a te hibád lesz a késedelem miatti kár " – ezt a felelősséget egy alkalmazott nem szívesen vállalja magára

- Tekintély: „A főnök / az igazgató / a partner kéri"

- Félelem: „Ha nem utal, a csapat nem indulhat"

- Bizalom: „Mindig így csináltuk, ez a megszokott folyamat"

A támadók a lelkiismeretes, segítőkész, gyorsan reagáló kollégák reakcióit használják ki. Ők a legjobb célpontok: akik nem akarnak problémát okozni.

Bárkivel megtörténhet

A legfontosabb, hogy valaki nem azért válik célponttá, mert esetleg kevésbé művelt, vagy okos. Ez nem intelligencia kérdése. Magam is kaptam már olyan üzenetet egy online piactéren, ahol a „vevő" előre utalta volna a termék árát és a szállítási költséget is – csak adjam meg a bankszámlaszámom és egyéb személyes adataim.

Gyanús volt, de el is bizonytalanított: tényleg át akarnak verni, vagy szimplán én vagyok ennyire bizalmatlan? Mi van, ha csak egy rosszul kommunikáló, de szolgálatkész ember van a másik oldalon? Ezek teljesen természetes emberi reakciók.

Ha mindez idegen nyelven történik, még nehezebb a helyzet: nem tudjuk, a másik fél mennyire beszéli a nyelvet, és mi magunk sem szúrjuk ki olyan könnyen a gyanús elemeket.

Mit lehet tenni?

Az alapelv egyszerű – ne bízzon meg senkiben és semmiben automatikusan, ha személyes vagy érzékeny adatokról van szó. (zero trust).

1. Visszahívás másik csatornán Ha e-mailben jön egy módosítási kérés vagy szokatlan utasítás, ellenőrizze telefonon vagy másik e-mail címen – de ne az üzenetben megadott elérhetőségen, hanem az eredeti, ismert forráson keresztül.

2. Második szem elv Nagyobb összegű tranzakciónál mindig két ember hagyjon jóvá.

3. „Ha fura, kérdezzen" kultúra Ne legyen ciki megkérdezni. A csalók pont arra számítanak, hogy senki nem akar kényelmetlen helyzetbe kerülni.

4. Ellenőrzés több csatornán Bankszámlaváltást, partneradatváltozást a szervezetek jellemzően több csatornán is közzétesznek. Ha csak egy e-mail jött, az gyanús.

5. Józan ész

- A szolgáltatók nem szoktak „azonnal utaljon" felszólítást küldeni – általában 8 nap a fizetési határidő

- Ha rendesen fizetjük a számláinkat, nem lehet váratlan tartozásunk

- Ha nem ezen a csatornán szoktak keresni minket, az gyanús

- Milyen adatokra lehet ténylegesen szükség egy adott ügylethez? A postai kézbesítéshez például nem kell bankszámlaszám.

- Szokott-e ebben az időszakban érkezni számla ettől a partnertől?

- „IT nevében" jelszóellenőrzést kérnek? Ilyet az IT soha nem csinál.

A védekezés kulcsa a megfelelően felkészített kolléga.

A fizikai eszközöket konfiguráljuk, frissítjük, skálázzuk, mielőtt élesben munkába állítjuk azokat. Vásárolunk licenszeket hozzájuk, amik a biztonságos működésüket biztosítják. Ezeket évente vagy havonta újítjuk.

A dolgozóktól viszont a cég vezetése sokszor azt várja, hogy a gép elé ülve advanced power userként, naprakész tudással rendelkezzenek a kibertámadásokkal kapcsolatban és gyakorlati tudással azok ellen. Holott ez tőlük sem automatikusan elvárható.

A szervezet vezetőségének éppúgy kiemelt érdeke, hogy a munkatársak – különösen a pénzügyi területen dolgozók – megfelelő ismeretekkel és protokollokkal rendelkezzenek az adathalászattal szemben, aminek elengedhetetlen feltétele a képzések és ismeretbővítés biztosítása.

Mert:

A legjobb vállalati tűzfal maga a dolgozó , ha megfelelően felkészítjük.

Ha szeretné nagyobb biztonságban tudni a kollégáit, vagy úgy érzi, hasznos lenne egy felkészítés a phishing és social engineering csalások ellen – vegye fel velünk a kapcsolatot.

Kollégáink több évtizedes tapasztalattal rendelkeznek az irodai dolgozók számára nyújtott tanácsadásban. Oktatóanyagok összeállítása, személyes konzultáció vagy kötetlen, interaktív előadás formájában is rendelkezésre állunk.